零信任架构下的Chrome教程:企业级隐私隔离与安全沙箱配置实战

随着《个人信息保护法》等合规监管趋严,浏览器已成为防御数据泄露的核心阵地。本篇Chrome教程专为对安全有严苛要求的用户设计,深度解析如何通过精细化的站点权限管控、底层数据隔离以及安全沙箱机制,构建符合零信任原则的浏览环境。我们将跳出常规的基础设置,直击跨站追踪防御、WebRTC防泄漏与本地顽固数据深度清理的实操盲区,助您彻底掌控数字足迹,规避潜在的隐私合规风险。

在复杂的网络威胁环境中,开箱即用的浏览器默认设置往往无法满足高标准的合规要求。如何防止恶意脚本窃取本地凭证?如何彻底阻断跨站追踪?本教程将带您深入Chrome的底层安全逻辑,通过严谨的配置策略,接管您的隐私控制权。

阻断隐蔽追踪:第三方Cookie与隐私沙盒的精细化管控

在数据合规要求下,防范跨站追踪是首要任务。自Chrome 115版本起,Google全面引入了“隐私沙盒(Privacy Sandbox)”API,这改变了传统的追踪逻辑。对于高隐私需求用户,建议进入chrome://settings/privacy,不仅要选择“全面阻止第三方Cookie”,还需谨慎评估隐私沙盒的广告主题功能。在实操中,若发现某SaaS平台因阻止第三方Cookie导致跨域单点登录(SSO)失败,切勿直接全局放开限制。正确的做法是进入“自定义行为”,仅将该SaaS服务的主域名(如*.sso-provider.com)加入允许列表,确保在维持严格全局拦截的同时,保障核心业务流的正常运转。这种最小权限原则是构建安全浏览环境的基石。

站点权限的零信任改造:防范WebRTC与硬件接口滥用

恶意站点常利用浏览器的高级API进行设备指纹收集或隐私窃取。在Chrome的“网站设置”中,摄像头、麦克风和位置信息必须设置为“每次询问”。然而,一个常被忽视的安全盲区是WebRTC技术导致的真实IP泄露。即使您使用了代理网络,WebRTC仍可能绕过隧道暴露您的物理IP。在进行高敏感度操作时,建议通过部署官方企业策略(Chrome Enterprise Policy)或安装经过代码审计的开源扩展(如WebRTC Network Limiter),将WebRTC的路由策略强制设定为Default public and private interfaces甚至完全禁用UDP直连。通过这种硬隔离手段,可以有效阻断基于网络接口枚举的隐蔽探测行为。

深度数据清理:根除Service Workers与IndexedDB的顽固驻留

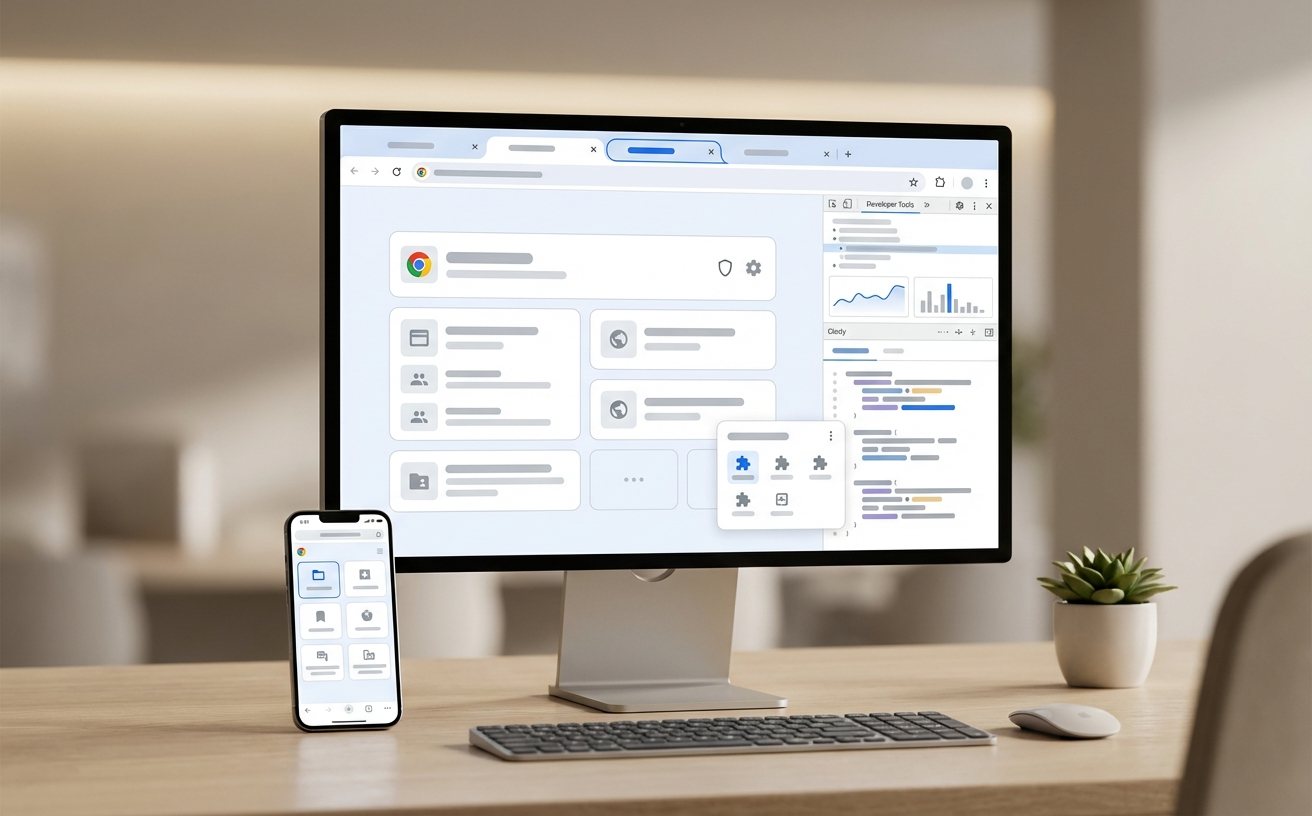

常规的“清除浏览数据”功能(Ctrl+Shift+Del)往往无法彻底抹除所有痕迹。许多现代Web应用会利用Service Workers在后台持续运行,或通过IndexedDB在本地存储大量结构化数据。在处理离职员工设备或共享终端时,仅清理Cookie存在极大的数据恢复风险。专业的清理流程要求打开Chrome开发者工具(F12),导航至“Application”面板。在这里,您可以逐一审查并注销异常驻留的Service Workers,并手动清空Local Storage和IndexedDB中的敏感业务数据。此外,定期检查chrome://serviceworker-internals/页面,能够帮助安全管理员揪出那些企图在浏览器关闭后依然保持活跃的恶意或冗余脚本,实现真正意义上的数据无痕。

凭证与会话管理:密码管理器的合规边界与多端同步风控

Chrome内置的密码管理器虽然便捷,但在高合规场景下需谨慎评估其使用边界。若企业未实施严格的端点设备加密(如BitLocker),一旦设备遗失,存储在本地的明文凭证将面临极大的提取风险。建议在chrome://settings/syncSetup中,强制开启“同步密码加密”功能,并选择使用自定义的同步密码(Passphrase),而非默认的Google账号密码。这样即使Google云端数据被攻破,攻击者也无法解密您的凭证库。同时,对于涉及财务或核心代码库的系统账号,严禁在此保存,应强制使用支持硬件安全密钥(如YubiKey,基于FIDO2协议)的独立密码管理方案,从物理层面切断凭证被远程窃取的可能。

常见问题

为什么开启了“无痕模式”,某些内网风控系统依然能精准识别我的设备指纹?

无痕模式仅不保存本地浏览记录和表单数据,但无法隐藏您的设备指纹(如Canvas指纹、字体列表、User-Agent等)。若需规避高级指纹追踪,需配合使用反指纹扩展或修改启动参数。结论:不要将无痕模式等同于匿名模式,高敏感操作应使用专用的指纹隔离浏览器或配置严格的代理策略。

更新到Chrome 120+版本后,内部自研的旧版安全插件被提示“不受信任”并强制禁用,如何合规恢复?

Chrome 120版本进一步收紧了对未上架Chrome Web Store的扩展程序的限制(基于Manifest V3规范)。若必须使用,需通过修改注册表或组策略(Windows下路径为Software\Policies\Google\Chrome\ExtensionInstallAllowlist)将该插件ID加入企业白名单。结论:避免开启开发者模式长期运行插件,应通过企业级组策略统一下发白名单,兼顾业务与安全。

定期执行了清理缓存操作,但系统盘的Chrome User Data文件夹依然占用超过5GB,如何安全瘦身?

浏览器的“File System” API和长期积累的扩展程序数据不会被常规清理删除。请进入C:\Users\[用户名]\AppData\Local\Google\Chrome\User Data\Default,重点排查File System和Extensions文件夹。结论:在彻底关闭Chrome进程后,可安全删除File System目录下的缓存文件,但清理Extensions需对照插件ID谨慎操作,建议使用专业目录分析工具定位大文件。

总结

浏览器的安全配置只是构建纵深防御的起点。点击下载《2024企业级端点安全配置检查清单》,或访问我们的安全合规中心,获取更多针对Chrome企业版的零信任架构部署指南。