Chrome下载与安全配置指南:构建企业级隐私防护环境

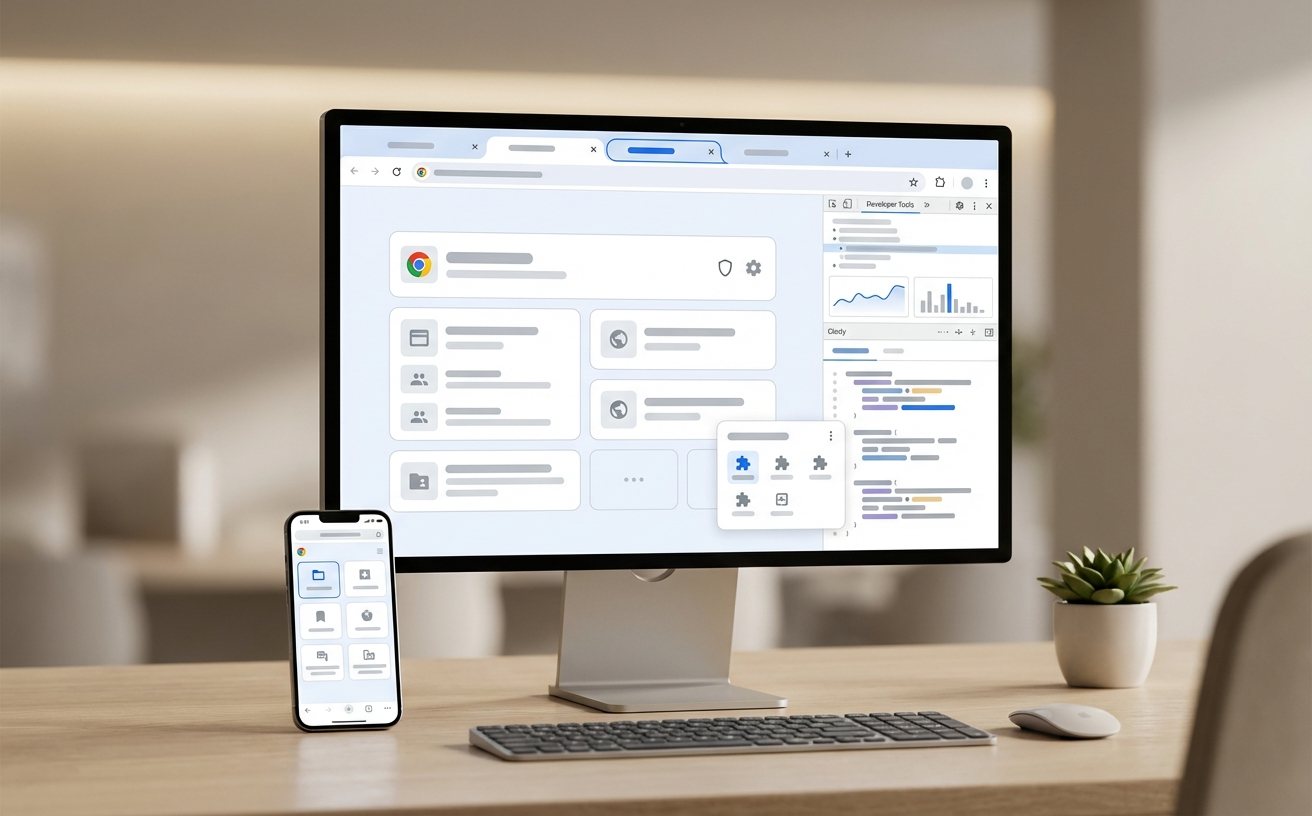

在网络威胁日益复杂的今天,获取安全的浏览器环境至关重要。本文针对关注隐私与数据合规的用户,提供官方Chrome下载指南及深度的安全配置方案。从防范安装包劫持到启用增强型安全浏览,再到精细化的站点权限管理,我们将解析如何通过Chrome内置的沙盒隔离技术与隐私沙盒(Privacy Sandbox)机制,有效抵御追踪脚本与恶意软件,确保您的每一次网页访问都符合严格的合规标准。

对于处理敏感数据的专业人士而言,浏览器不仅是访问互联网的窗口,更是抵御外部威胁的第一道防线。获取纯净的安装程序并进行严谨的隐私配置,是保障数据合规的基础。

校验官方Chrome下载渠道与防劫持策略

许多安全事故源于第三方下载站提供的篡改版安装包。在执行Chrome下载时,务必认准官方域名。自Chrome 116版本起,Google进一步强化了安装包的签名校验机制。下载完成后,建议通过哈希值校验工具(如SHA-256)比对文件完整性,防止被植入恶意扩展或主页劫持木马。对于企业IT管理员,推荐下载Chrome企业版(MSI格式),以便通过组策略(GPO)在内网环境中统一部署严格的安全基线,从源头阻断未经授权的插件安装,确保终端环境的纯净与可控。

启用增强型安全浏览与沙盒隔离机制

完成安装后,首要任务是提升浏览器的威胁防御等级。进入“设置 > 隐私和安全 > 安全”,建议将默认的“标准保护”切换为“增强型保护”。该模式会实时将异常URL与Google安全浏览数据库进行比对,防范零日钓鱼网站。在实际排查中,若发现某些内部管理系统加载缓慢或被误拦截,可通过配置受信任白名单解决,而非关闭整体防护。此外,Chrome采用严格的多进程沙盒架构,将每个标签页独立隔离。即使某个网页触发了CVE-2023-4863等高危漏洞,恶意代码也无法轻易穿透沙盒窃取宿主机上的其他账号凭据或系统文件。

细粒度隐私权限控制与第三方Cookie拦截

在数据合规(如GDPR或CCPA)要求下,管理站点权限是核心环节。在Chrome的“网站设置”中,用户可针对摄像头、麦克风、位置信息实施“默认阻止,仅按需授权”的策略。针对跨站追踪问题,自2024年初起,Chrome已开始逐步淘汰第三方Cookie,引入了隐私沙盒(Privacy Sandbox)技术。对于注重隐私的用户,建议在设置中开启“发送 Do Not Track 请求”,并定期执行数据清理:使用快捷键Ctrl+Shift+Delete,勾选“缓存的图片和文件”及“Cookie及其他网站数据”。这不仅能释放存储空间,更能有效切断长期潜伏的追踪标识符。

多账号环境下的数据隔离与同步加密

在处理个人事务与企业机密时,混用同一个浏览器配置文件会导致严重的隐私泄露风险。Chrome的“个人资料(Profile)”功能提供了物理级别的数据隔离。点击右上角头像添加新配置,每个Profile拥有独立的书签、历史记录、扩展程序和Cookie。例如,在进行财务审计时,使用专属的“工作”Profile,可避免个人网购记录的干扰。若需跨设备同步数据,务必在“同步功能和Google服务”中设置自定义的“同步密码(Sync Passphrase)”。该机制采用端到端加密,即使云端服务器出现异常,没有此本地密码也无法解密您的浏览历史,确保数据的绝对安全。

常见问题

企业内网环境下,如何解决Chrome下载后无法在线安装的问题?

在线安装包需要连接外部服务器下载核心组件。若内网防火墙拦截了相关端口,请访问Chrome企业版官网,下载离线独立安装包(Standalone Installer)。安装后,IT部门可通过注册表禁用自动更新,改用内部服务器统一下发补丁,以符合内网合规要求。

开启增强型保护后,为何部分内部测试站点的HTTPS请求会触发安全拦截?

增强型保护会对SSL/TLS证书进行严格校验。如果内部站点使用的是自签名证书且未部署到操作系统的受信任根证书列表中,Chrome 120及以上版本会触发NET::ERR_CERT_AUTHORITY_INVALID拦截。解决方法是手动将该证书导入系统根证书库,切勿在生产环境中忽略证书警告。

在执行全局浏览数据清理时,怎样才能保留核心业务系统的免密登录状态?

在清理前,进入“隐私和安全 > 第三方Cookie”,找到允许列表并手动添加重要站点的域名(如[*.]example.com)。随后在清理弹窗中,取消勾选“密码和通行钥”,这样在清除常规追踪Cookie的同时,您的核心业务系统仍能保持会话连贯性。

总结

立即前往官方渠道完成Chrome下载,并参照本指南配置您的专属安全策略。如需获取更多关于企业级浏览器部署与端点数据防泄漏(DLP)的深度方案,请访问我们的安全合规知识库。